SVX日記

2014-04-08(Tue) CVE-2014-0160 The Heartbleed Bug Killed

我が艦これサーバがモロにヒットであった。まだ一般公開しているサーバではないが、SSLポートは開けていることだし、パッケージリリースを待たずに、自ら対処することにする。

/root # yumdownloader --source openssl

/root # rpm -ivh openssl-1.0.1e-37.fc20.src.rpm

/root # cd rpmbuild/SPECS/

/root/rpmbuild/SPECS # vi openssl.spec

/root/rpmbuild/SPECS # diff openssl.spec.org openssl.spec

24c24

< Release: 37%{?dist}

---

> Release: 38%{?dist}

268c268,269

< --with-krb5-dir=/usr shared ${sslarch} %{?!nofips:fips}

---

> --with-krb5-dir=/usr shared ${sslarch} %{?!nofips:fips} \

> -DOPENSSL_NO_HEARTBEATS

/root/rpmbuild/SPECS # yum install rpm-build

/root/rpmbuild/SPECS # yum install krb5-devel zlib-devel

/root/rpmbuild/SPECS # yum install gcc

/root/rpmbuild/SPECS # rpmbuild -ba openssl.spec

/root/rpmbuild/SPECS # cd ../RPMS/x86_64/

/root/rpmbuild/RPMS/x86_64 # rpm -Fvh *上記は、Fedora20での実施例だが、Fedora18でもいけるはず。ちなみに、もひとつ運用しているサーバはFedora16なので、対象外だった。しっかし、GIGAZINEのこの記事、間違っちゃあいないが、ワザワザ誤解を招くようなタイトル付けてんじゃねーよ。

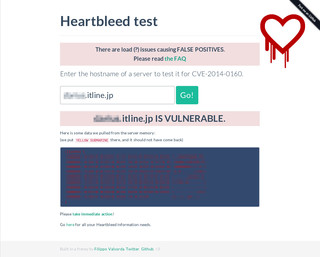

アップデートしてから、apacheを再起動する前に、http://filippo.io/Heartbleed/でチェックしてみた(神経質な人はこのサイトすら疑うべきだが)。

案の定、アウト。しかし、最初に試したときは「not affected」の判定だった。サイトトップにも書いてあるが、どうも負荷によってはタイムアウトが起きて、セーフの判定になるらしい。アカンやん。ま、あまり当てにしないほうがいいようだ。

しかし「Heartbleed」というネーミングといい、破けた心臓のアイコンといい、ウィットを感じるなぁ……と、なにげに「DragonBreed」で遊びたくなってしまったではないか……カモン、バハムート!

[ツッコミを入れる]